Разработка комплексной системы защиты информации объекта защиты

ФЕДЕРАЛЬНОЕ АГЕНТСТВО ЖЕЛЕЗНОДОРОЖНОГО ТРАНСПОРТА

ОМСКИЙ ГОСУДАРСТВЕННЫЙ УНЕВЕРСИТЕТ ПУТЕЙ СООБЩЕНИЯ

Дата сдачи: 09.02.02г.

кафедра «Системы и технологии защиты информации»

КУРСОВАЯ РАБОТА

по дисциплине: ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ И ЗАЩИТА ИНФОРМАЦИИ

на тему: Разработка комплексной системы защиты информации объекта защиты.

Вариант №15

Проверил: Выполнил:

преподаватель студентка: Крюкова А.Н.

Решков К.А. шифр: 2000-ИТ-1250

Омск

2004

Становление информационного общества связано с широким распространением персональных компьютеров, построением глобальной информационной Сети и подключения к ней большого числа пользователей. Эти достижения должны коренным образом изменить жизнь общества, выдвинув на передний план деятельность, связанную с производством, потреблением, трансляцией и хранением информации.

Одной из наиболее серьезных проблем, затрудняющих применение информационных технологий, является обеспечение информационной безопасности.

Информационная безопасность – такое состояние рассматриваемой системы, при котором она, с одной стороны, способна противостоять дестабилизирующему воздействию внешних и внутренних угроз, а с другой – её функционирование не создаёт информационных угроз для элементов самой системы и внешней среды.

Угроза безопасности информации - совокупность условий и факторов, создающих потенциальную или реально существующую опасность, связанную с утечкой информации или несанкционированными и непреднамеренными воздействиями на нее.

Компьютерная революция помогла информации стать центром внимания основополагающих воззрений. Признание информации основой жизни вряд ли сводимо к внутренним мотивациям. Социальные, экономические и политические науки в попытках осознания происходящих перемен обращают пристальное внимание на компьютерную информацию, как на новый фактор глобального влияния.

Интересы государства в информационной сфере заключаются в создании условий для гармоничного развития российской информационной инфраструктуры, для реализации конституционных прав и свобод человека и гражданина в области получения информации и пользования ею в целях обеспечения незыблемости конституционного строя, суверенитета и территориальной целостности России, политической, экономической и социальной стабильности, в безусловном обеспечении законности и правопорядка, развитии равноправного и взаимовыгодного международного сотрудничества.

Согласно ГОСТу 350922-96, защита информации - это деятельность, направленная на предотвращение утечки защищаемой информации, несанкционированных и непреднамеренных воздействий на защищаемую информацию.

Целью курсовой работы является:

Разработать комплексную систему защиты информации, обеспечивающую выполнение требований соответствующей нормативной базы и блокирование определенных технических каналов утечки информации.

1. Описание объекта защиты

1.1 Описание вида деятельности и формы собственности объекта защиты

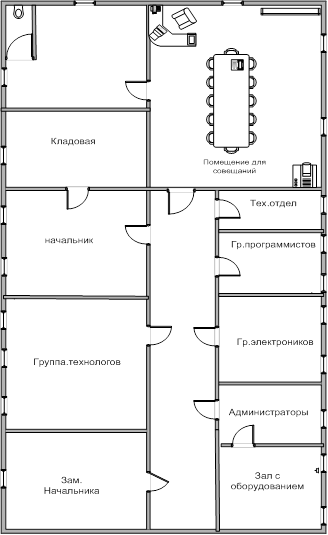

Объектом защиты в данной курсовой работе согласно Гост Р51275-99. об Объекте информатизации, то есть - это совокупность информационных средств и систем обработки информации, используемые в соответствии с заданной информационной технологией, средств обеспечения объекта информатизации, помещение или объектов, в которых они установлены или помещения и объекты, предназначенные ведения конфиденциальных переговоров. Будет являться Помещение состоящего из 1 компьютера и проектора для презентаций. Используется для проведения заседаний совета директоров. На компьютере содержатся данные относящиеся к коммерческой тайне.

Помещение находится в здании отделения дороги Златоустовского региона в региональном отделе автоматизированной системы управления, для проведения информационных заседаний и решения различных вопросов по отделу. Объект защищается на уровне Регионального отдела автоматизированной системы управления занимающийся деятельностью информационных ресурсов, поставке и настройке программного обеспечения ПК для пользователей различных предприятий Златоустовского региона. Данное помещение используется отделом для заседаний и советов по решению различных информационных вопросов в количестве 7 ответственных лиц заседания.

Вариант задания для курсовой работы

| № | Граница контролируемой зоны | Категория информации ограниченного доступа | Технический канал утечки информации(угроза) | |

| помещение | КТ | ВА | ОК | |

Принятые сокращения:

ПД – персональные данные;

КТ – коммерческая тайна;

СТ – служебная тайна;

ПЭМИ – паразитные электромагнитные излучения;

ВА – виброакустический;

ОЭ – оптико-электронный.

1.2 План объекта защиты, взаимное расположение других помещений

2. Категорирование информации на объекте защиты

2.1 Определение перечня общедоступной информации

Перечень общедоступной информации:

1. Информация об уставе организации, правилах внутреннего трудового распорядка дня и правил техники безопасности при работе с персональной техникой;

2. Информация о занимаемых должностях сотрудников, ФИО и их рабочих телефонах;

3. Информация о графике работы организации;

4. Клиентские база данных;

5. Информация о списках предприятий по региону и их курирующих лиц;

2.2 Определение перечня информации ограниченного доступа

Перечень информации ограниченного доступа:

1.Личная информация о сотрудниках и их должностных инструкциях;

2.Информация о поставках техники для распределяемых предприятий;

3.Информация о финансовой деятельности организации (бухгалтерский учет и заработной платы сотрудников);

4.Информация о сетевых настройках компьютеров и серверов;

5.Информация о документах организации;

3. Угрозы информации с ограниченным доступом

Угроза безопасности информации - совокупность условий и факторов, создающих потенциальную или реально существующую опасность, связанную с утечкой информации или несанкционированными и непреднамеренными воздействиями на нее.

3.1 Определение перечня внутренних угроз

В реальности существует два вида угроз информационной безопасности:

1. Внутренняя:

- несанкционированный доступ в помещение;

- несанкционированный доступ к данным внутри корпоративной сети и данных ПК без ведома сотрудника;

- возможность записи информации на переносные устройства (флэш-накопители, CD- и DVD-диски и т.п.);

- пересылка фотоснимков бумажных носителей и экранов мониторов с помощью мобильных телефонов и другими способами, через удаленный доступ к ПК;

- программные вирусы и «троянские» программы;

- незаконное скачивание и распространение за пределами предприятия лицензионных программ организации;

- не контролируемая электронная почта;

- вынос техники организации, без соответствующего документа;

- внос посторонней техники на территорию организации;

3.2 определение перечня внешних угроз

2. Внешняя:

- несанкционированный доступ из сети Интернет;

- снятие информации с кабельных систем (ЛВС и электропитания) при помощи технических средств;

- запись разговоров на расстоянии сквозь стены (окна, двери) и т. д.;

-несанкционированная установка, микрофонов в помещениях;

4. Реализация комплексной системы защиты информации

4.1 Разработка системы разграничения доступа

4.1.1 Матрица доступа будет определять порядок доступа с соответствующими правами на запись (W), чтение

(R ), и модификацию данных (U) к общедоступной и закрытой информации различным ролям в сети.

Матрица доступа к общедоступным информационным ресурсам

| Сотрудники | Роли | ||||

| G1 | G2 | G3 | G4 | G5 | |

| S1 | R | R | R | RW | RW |

| S2 | R | R | RW | RW | RW |

| S3 | R | R | R | RW | RW |

| S4 | R | R | R | RW | RW |

| S5 | R | R | RW | RW | RW |

| S6 | R | R | R | RW | RW |

| S7 | RWU | RWU | RWU | RWU | RWU |

Информация G доступ к которой не ограничен (общедоступная информация).

Роли G

G1. Информация об уставе организации, правилах внутреннего трудового распорядка дня и правил техники безопасности при работе с персональной техникой;

G2. Информация о занимаемых должностях сотрудников, ФИО и их рабочих телефонах;

G3. Информация о графике работы организации;

G4. Клиентские база данных;

G5. Информация о списках предприятий по региону и их курирующих лиц;

Сотрудники S

S1 Программист;

S2 Программист 1 категории;

S3 Программист 2 категории;

S4 Технолог;

S5 Технолог 1 категории;

S6 Техник 1 категории;

S7 Ведущий программист;

Информация G доступ к которой ограничен.

Роли G

G1.Личная информация о сотрудниках и их должностных инструкциях;

G2.Информация о поставках техники для распределяемых предприятий;

G3.Информация о финансовой деятельности организации (бухгалтерский учет и заработной платы сотрудников);

G4.Информация о сетевых настройках компьютеров и серверов;

G5.Информация о документах организации;

Сотрудники S

S1 Программист;

S2 Программист 1 категории;

S3 Программист 2 категории;

S4 Технолог;

S5 Технолог 1 категории;

S6 Техник 1 категории;

S7 Ведущий программист;

Матрица доступа к ограниченным информационным ресурсам

| Сотрудники | Роли | ||||

| G1 | G2 | G3 | G4 | G5 | |

| S1 | R | R | R | RW | R |

| S2 | R | R | R | RW | R |

| S3 | R | R | R | RW | R |

| S4 | R | R | R | RW | R |

| S5 | RW | RW | R | RW | R |

| S6 | R | R | R | R | R |

| S7 | RWU | RWU | RWU | RWU | RWU |

4.1.2 Меры по разграничению доступа

- определение перечня информации, составляющей коммерческую тайну;

- ограничение доступа к информации, составляющей коммерческую тайну, путем установления порядка обращения с этой информацией и контроля за соблюдением такого порядка;

- учет лиц, получивших доступ к информации, составляющей коммерческую тайну, и (или) лиц, которым такая информация была предоставлена или передана;

- регулирование отношений по использованию информации, составляющей коммерческую тайну, работниками на основании трудовых договоров и контрагентами на основании гражданско-правовых договоров;

- нанесение на материальные носители (документы), содержащие информацию, составляющую коммерческую тайну, с указанием обладателя этой информации (для юридических лиц - полное наименование и место нахождения, для индивидуальных предпринимателей - фамилия, имя, отчество гражданина, являющегося индивидуальным предпринимателем, и место жительства).

4.1.2.1 Средства и системы защиты

Средство защиты информации – техническое, криптографическое, программное и иное средство, предназначенное для защиты информации, средство, в котором оно реализовано, а также средство контроля эффективности защиты информации.

Средства защиты информации делятся на:

1. Физические – различные инженерные средства и сооружения, затрудняющие или исключающие физическое проникновение (или доступ) правонарушителей на объекты защиты и к материальным носителям конфиденциальной информации:

2. Аппаратные – механические, электрические, электронные и другие устройства, предназначенные для защиты информации от утечки, разглашения, модификации, уничтожения, а также противодействия средствам технической разведки:

3. Программные – специальные программы для ЭВМ, реализующие функции защиты информации от несанкционированного доступа, ознакомления, копирования, модификации, уничтожения и блокирования.

4. Криптографические – технические и программные средства шифрования данных, основанные на использовании разнообразных математических и алгоритмических методов.

5. Комбинированные – совокупная реализация аппаратных и программных средств и криптографических методов защиты информации.

В вибрационных (структурных) технических каналах утечки информации средой распространения акустических сигналов являются конструкции зданий, сооружений (стены, потолки, полы), трубы водоснабжения, отопления, канализации и другие твердые тела. Для перехвата акустических колебаний в этом случае используются контактные микрофоны (стетоскопы). Контактные микрофоны, соединенные с электронным усилителем, называют электронными стетоскопами. По вибрационному каналу также возможен перехват информации с использованием закладных устройств. В основном для передачи информации используется радиоканал поэтому такие устройства часто называют радиостетоскопами. Возможно использование закладных устройств с передачей информации по оптическому каналу в ближнем инфракрасном диапазоне длин волн, а также по ультразвуковому каналу (по металлоконструкциям здания).

4.2 Разработка организационно распорядительной документации.

При разработке организационно- распорядительной документации необходимо учитывать ограничение на распространение информации с ограниченным доступом.

4.2.1 Трудовой договор

Трудовой договор - соглашение между работодателем и работником, в соответствии с которым работодатель обязуется предоставить работнику работу по обусловленной трудовой функции, обеспечить условия труда, предусмотренные трудовым законодательством и другими нормативными актами, своевременно и в полном размере выплачивать работнику заработную плату, а работник обязуется лично выполнять определенную этим соглашением трудовую функцию, соблюдать правила внутреннего трудового распорядка, действующие у данного работодателя.

Существенными условиями трудового договора являются (ст.57 ТК РФ):

· место работы - наименование и местонахождение организации, куда принимается работник;

· трудовая функция - род работы в соответствии с квалификацией по определенной профессии (должности), которую должен выполнять работник. Род работы остается неизменным на все время действия трудового договора. Работодатель не вправе требовать от работника выполнения работы, не обусловленной трудовым договором;

· дата начала работы;

· условия оплаты труда (в том числе размер тарифной ставки или должностного оклада работника, доплаты, надбавки и поощрительные выплаты).

Трудовой договор может содержать и дополнительные условия, например (ст.57 ТК РФ):

· об установлении испытательного срока;

· о неразглашении охраняемой законом тайны;

· о совмещении профессий (должностей);

· о видах и об условиях дополнительного страхования работника;

· об улучшении социально-бытовых условий работника и членов его семьи;

· об обязанности работника отработать после обучения не менее установленного трудовым договором срока, если обучение проводилось за счет средств работодателя;

· о продолжительности дополнительного отпуска, а также иные условия, не ухудшающие положение работника по сравнению с ТК РФ, законами и иными нормативными правовыми актам (ст.57 ТК РФ).

Заключение трудового договора происходит в письменной форме, договор составляется в двух экземплярах, каждый из которых подписывается сторонами. Один экземпляр трудового договора передается работнику, другой хранится у работодателя.

Прием на работу оформляется приказом о приеме на работу (распоряжением) предприятия работодателя и фиксируется записью в трудовой книжке. Основанием приказа о приеме на работу служит заявление о приеме на работу, написанное работником.

Приложение к договору - это правовой документ, являющийся неотъемлемой частью договора и содержащий дополнительные данные о сделке.

В трудовых договорах используются следующие приложения:

· Должностная инструкция;

· График работы;

· Соглашение о неразглашении конфиденциальной информации;

· Перечень расценок работ.

4.2.2 Должностные инструкции

Должностная инструкция - документ, в котором закрепляются обязанности сотрудника, предъявляемые к нему квалификационные требования, порядок замещения и взаимоотношений.

Соглашение применяется на основании и в соответствии с договором, к которому прилагается; форма соглашения определяется индивидуально в каждом конкретном случае.

В должностной инструкции обязательно должен быть прописан пункт о неразглашении конфиденциальной информации (персональных данных).

Ниже приведен пример одной должностной инструкции техника 1- категории, на одного сотрудника данной работы, остальные должностные инструкции аналогичны с некоторой разницей.

ГЛАВНЫЙ ВЫЧИСЛИТЕЛЬНЫЙ ЦЕНТР

ФИЛИАЛ ОТКРЫТОГО АКЦИОНЕРНОГО ОБЩЕСТВА

«РОССИЙСКИЕ ЖЕЛЕЗНЫЕ ДОРОГИ»

(«ОАО «РЖД»)

ЧЕЛЯБИНСКИЙ

ИНФОРМАЦИОННО-ВЫЧИСЛИТЕЛЬНЫЙ ЦЕНТР

Утверждаю

Начальник Челябинского ИВЦ

______________Н.А. Алексеев

«___»_____________2007 года

ДОЛЖНОСТНАЯ ИНСТРУКЦИЯ

1. Ф.И.О.: Фролова Александра Николаевна

2. Отдел: РОАСУ-1

3. Должность: Техник 1 категории

4. Замещает:

5. Кем замещается: Программистом 2 категории

6. Порядок подчинения: Начальнику отдела, программисту 1 категории

7. ОБЯЗАННОСТИ:

7.1. Сопровождение инвентаризации «Реестр-регистр», «Реестр-Сбор».

7.2. Сопровождение АС «Удар».

7.3. Сопровождение комплекса ЕК АСУТР ШР, КУ на предприятиях: ШЧ-10, ПЧ-2, ДТШ Златоуст.

7.4. Сопровождение АСУТР по функциональности «Профобучение» и «Охрана труда» на всех предприятиях региона.

7.5. Установка программного обеспечения, настройка задач на конкретное рабочее место.

7.6. Решение проблем, возникающих при эксплуатации АРМов.

7.7. Обучение причастных работников предприятий работать на ПЭВМ, с последующей аттестацией.

7.8. Инструктирование причастных сотрудников на рабочих местах о действиях в сложившихся ситуациях по телефону, с помощью программ удаленного доступа, либо выходит на предприятия.

7.9. Изучение технологических и методологических материалов.

7.10. Участие в составлении планов и отчетов о работе отдела.

7.11. Соблюдение правил ТБ и ППБ, устава о дисциплине работников ж.д., правил внутреннего распорядка ИВЦ, требований и правил трудовой дисциплины.

7.12. Выполнение отдельных поручений руководства ИВЦ, начальника отдела и его заместителя.

8. ДОЛЖЕН ЗНАТЬ:

8.1. Технологию бухгалтерского и кадрового учета в системах ЕКАСУФР и ЕК АСУТР.

8.2. Технологию установки клиентских мест в системах ЕКАСУФР и ЕК АСУТР.

8.3. Правила личной и противопожарной безопасности.

9. НЕСЕТ ОТВЕТСТВЕННОСТЬ:

9.1. За внедрение задач в пределах своих обязанностей.

9.2. За соблюдение сроков выполнения работ.

9.3. За соблюдение ТБ, ПТЭ и ППБ.

10. ИМЕЕТ ПРАВО:

10.1. Обращаться к работникам служб и отделов управления дороги и других подразделений по вопросам, связанным с решением задач для данной службы, отдела или подразделения.

10.2. Докладывать о нарушениях, допущенных при эксплуатации оборудования руководителям ИВЦ и службы НКИ.

10.3. Обращаться к руководителям отдела и ИВЦ по вопросам организации работы и условий труда.

Начальник РОАСУ-1 ____________ С.В. Быкова “ ___ “ апреля 2007 г.

ОЗНАКОМИЛСЯ ____________ А.Н. Фролова “ ___ “ апреля 2007

угроза доступ собственность защита

4.2.3 Инструкции пользователя

Так как каждое место работника оборудовано компьютерной техникой, то существует и инструкция пользователя этой компьютерной техникой. В инструкции пользователя должна быть указана информация о наличии паролей, а так же об ограничении на распространение конфиденциальной информации по корпоративной сети организации через электронную почту.

Приступая к работе, необходимо надлежащим образом подготовить свое рабочее место.

При обслуживании электронных вычислительных машин.

Наиболее опасным при обслуживании ПЭВМ является возможное поражение электрическим током.

Сила тока в 0,1А может явиться смертельной. Сопротивление человеческого организма электрическому току колеблется и зависит от ряда причин, в том числе от состояния кожного покрова, от общего состояния нервной системы человека.

Запрещается:

а) присоединять и отсоединять разъемы питания при включенной машине;

б) производить пайку электропаяльником напряжением в сети выше 42 В.

При проведении ремонтных работ на ПЭВМ необходимо создать нормальное освещение рабочего места.

В рабочем режиме все устройства ПЭВМ должны быть закрыты внешней облицовкой.

Заменять бумагу, красящую ленту, только после полной остановки оборудования.

Не загромождать проходы.

Требования для работающих на ПЭВМ.

На рабочем месте, где установлена ПЭВМ, должны находиться только обрабатываемые документы, не допускается присутствие посторонних предметов. Стул должен быть удобным, регулируемым по высоте. Экран дисплея должен быть расположен на расстоянии не менее 50 см от глаз работника. Для защиты от прямых солнечных лучей, большой яркости на экранах дисплеев необходимо пользоваться затемняющими шторами.

Операторы, работающие постоянно с терминалами, должны делать перерывы в работе через каждые 2 часа работы на 10 – 15 минут. Во время перерывов делать точечный массаж глаз, чтобы снять усталость.

Не реже 1 раза в смену удалять пыль с экранов при выключенном мониторе. Для исключения влияния статического электричества на работающих не рекомендуется при включенных дисплеях дотрагиваться до экрана руками.

4.3 Блокирование технических каналов утечки информации

Под техническим каналом утечки информации (ТКУИ) понимают совокупность объекта разведки, технического средства разведки (TCP), с помощью которого добывается информация об этом объекте, и физической среды, в которой распространяется информационный сигнал. По сути, под ТКУИ понимают способ получения с помощью TCP разведывательной информации об объекте.

4.3.1 Выбор ТКУИ, подлежащих блокированию. Вибрационные технические каналы утечки информации

В вибрационных (структурных) технических каналах утечки информации средой распространения акустических сигналов являются конструкции зданий, сооружений (стены, потолки, полы), трубы водоснабжения, отопления, канализации и другие твердые тела. Для перехвата акустических колебаний в этом случае используются контактные микрофоны (стетоскопы). Контактные микрофоны, соединенные с электронным усилителем, называют электронными стетоскопами. По вибрационному каналу также возможен перехват информации с использованием закладных устройств. В основном для передачи информации используется радиоканал поэтому такие устройства часто называют радиостетоскопами. Возможно использование закладных устройств с передачей информации по оптическому каналу в ближнем инфракрасном диапазоне длин волн, а также по ультразвуковому каналу (по металлоконструкциям здания).

Для установки на внешних оконных стеклах могут использоваться сверхминиатюрные радиостетоскопы, покрытые липкой резиновой массой и по внешнему виду напоминающие шарик или комочек грязи. Такой шарик путем ручного броска приклеивается с наружной стороны окна и передает информацию в течение 1 - 2 дней, по их истечении резиновая масса высыхает, закладка отлипает от поверхности, на которой была прикреплена, и падает. Для установки радиостетоскопов в местах, физический доступ к которым невозможен, используются специальные бесшумные пистолеты или арбалеты, стреляющие “стрелами - радиозакладками”. Стрела с миниатюрной радиозакладкой, в удароустойчивом исполнении, надежно прикрепляется к поверхностям из любого материала: металла, дерева, пластмассы, стекла, камня, бетона и т.п. при выстреле с расстояния до 25 м.

В период строительства в стены здания могут быть встроены радиостетоскопы длительного времени действия, оснащенные системой дистанционного управления. Время работы таких устройств может составлять в режиме дежурного приема более 10 лет, а в режиме передачи – более 6 месяцев.

Для исключения несанкционированного доступа к информации по виброакустическим каналам утечки информации, необходимо определить элементы помещения, через которые может возникнуть утечка. Можно выделить следующие типовые конструкции, по которым передаются речевые сигналы:

В акустическом сигнале это - несущие стены зданий, перегородки, перекрытия зданий, окна, двери, вентиляционные воздуховоды;

В вибрационном канале это - стены и перегородки, перекрытия, оконные рамы, дверные коробки, трубопроводы, короба вентиляции. Это окна, двери, батареи, телефонный и электрический кабель.

Краткое описание содержимого комнаты.

Заявляемая категория объекта:

Этаж: .....2

Площадь (кв. м), высота потолков (м): каб. - 48 м2, (6*8 м), h - 3,30 м

- подвесной (воздушный зазор) потолок гипсолитовый, зазор h - 0,3 м

Перекрытия (потолок, пол), толщина (мм): железобетонные перекрытия

Стеновые пер

Категории:

- Астрономии

- Банковскому делу

- ОБЖ

- Биологии

- Бухучету и аудиту

- Военному делу

- Географии

- Праву

- Гражданскому праву

- Иностранным языкам

- Истории

- Коммуникации и связи

- Информатике

- Культурологии

- Литературе

- Маркетингу

- Математике

- Медицине

- Международным отношениям

- Менеджменту

- Педагогике

- Политологии

- Психологии

- Радиоэлектронике

- Религии и мифологии

- Сельскому хозяйству

- Социологии

- Строительству

- Технике

- Транспорту

- Туризму

- Физике

- Физкультуре

- Философии

- Химии

- Экологии

- Экономике

- Кулинарии

Подобное:

- Розрахунок схеми підсилювача з двополярним джерелом електроживлення

ЗМІСТВступ1. Загальні відомості2. Розробка структурної та принципової схем3. Електричний розрахунок3.1 Розрахунок напруги джерела елект

- Современные электронные системы автоматической коммутации

Московский технический университет связи и информатикиКафедра автоматической электросвязиКУРСОВОЙ ПРОЕКТпо курсуСовременные элек

- Создание сети Ethernet

Целью данной курсовой работы является разработка структурированной кабельной системы предприятия (СКС). В содержание работы входят пр

- Средства постановки помех и помехозащиты на РЛС

Радиолокационные станции (РЛС) управления воздушным движением (УВД) используются для управления движением самолетов в воздухе в район

- Средства постановки помех и помехозащиты РЛС

РГРТУПОЯСНИТЕЛЬНАЯ ЗАПИСКАК КУРСОВОЙ РАБОТЕПО ДИСЦИПЛИНЕ:«Теоретические основы радиоэлектронной борьбы»»Студент Козлов А. Н.Группа

- Средства постановки помех и помехозащиты РЛС

ФЕДЕРАЛЬНОЕ АГЕНТСТВО ПО ОБРАЗОВАНИЮРЯЗАНСКИЙ ГОСУДАРСТВЕННЫЙ РАДИОТЕХНИЧЕСКИЙ УНИВЕРСИТЕТКАФЕДРА РАДИОТЕХНИЧЕСКИХ СИСТЕМПОЯСНИТЕ

- Средства радиоэлектронной защиты и подавления радиоэлектронных средств (РЭС)

Анализ и формализация задачиРасчет параметров средств помехозащитыРасчет параметров помехопостановщикаРасчет зон прикрытия помехам

referat-web.com Бесплатно скачать - рефераты, курсовые, контрольные. Большая база работ.

referat-web.com Бесплатно скачать - рефераты, курсовые, контрольные. Большая база работ.